- Topic1/3

19k Popularity

10k Popularity

35k Popularity

8k Popularity

22k Popularity

- Pin

- 🎉 The #CandyDrop Futures Challenge is live — join now to share a 6 BTC prize pool!

📢 Post your futures trading experience on Gate Square with the event hashtag — $25 × 20 rewards are waiting!

🎁 $500 in futures trial vouchers up for grabs — 20 standout posts will win!

📅 Event Period: August 1, 2025, 15:00 – August 15, 2025, 19:00 (UTC+8)

👉 Event Link: https://www.gate.com/candy-drop/detail/BTC-98

Dare to trade. Dare to win.

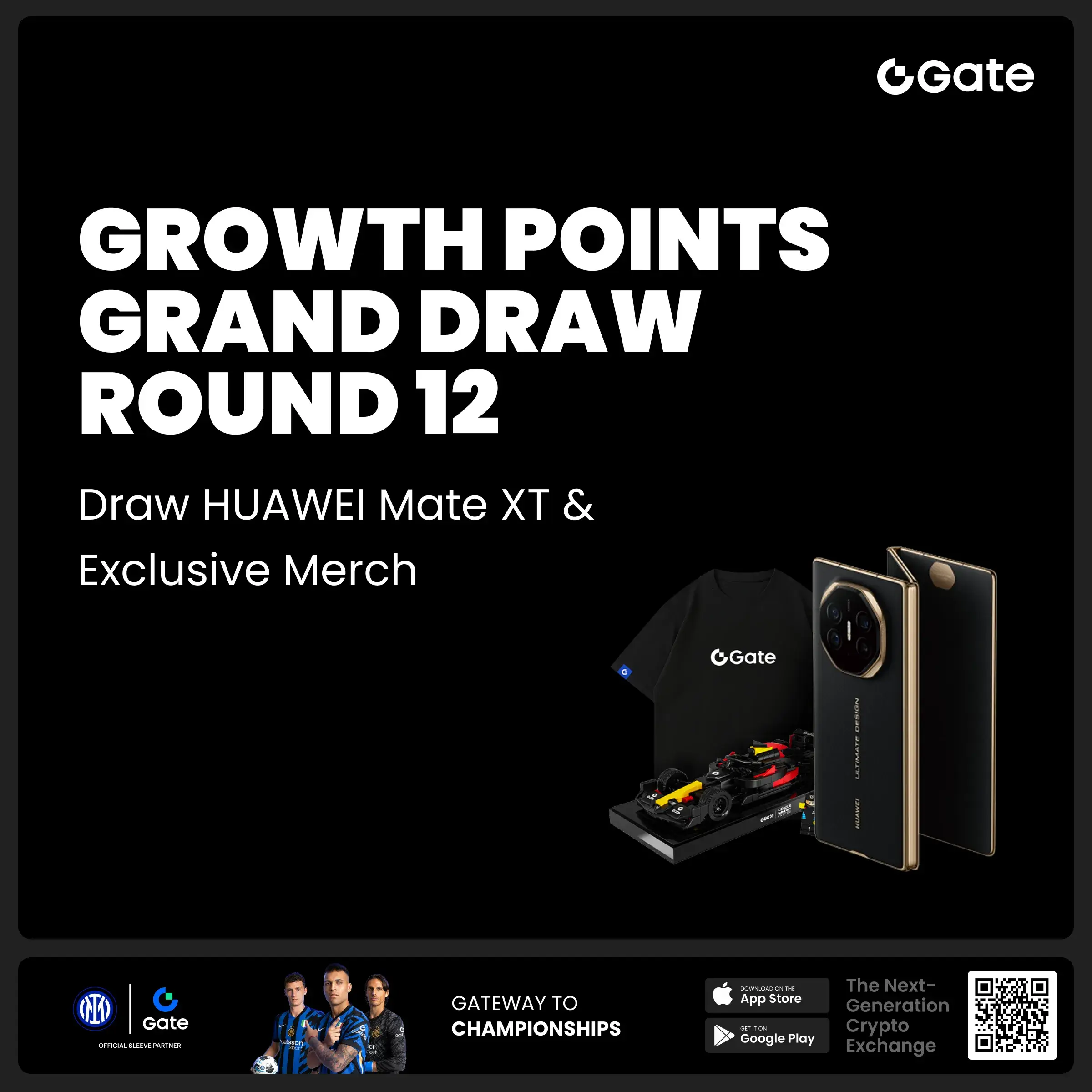

- 🎉 Gate Square Growth Points Summer Lucky Draw Round 1️⃣ 2️⃣ Is Live!

🎁 Prize pool over $10,000! Win Huawei Mate Tri-fold Phone, F1 Red Bull Racing Car Model, exclusive Gate merch, popular tokens & more!

Try your luck now 👉 https://www.gate.com/activities/pointprize?now_period=12

How to earn Growth Points fast?

1️⃣ Go to [Square], tap the icon next to your avatar to enter [Community Center]

2️⃣ Complete daily tasks like posting, commenting, liking, and chatting to earn points

100% chance to win — prizes guaranteed! Come and draw now!

Event ends: August 9, 16:00 UTC

More details: https://www

The Pump platform suffered an internal attack, resulting in the theft of tens of millions of dollars.

In-depth Analysis of the Pump Theft Incident

Recently, the Pump platform experienced a major security incident, drawing widespread attention from the cryptocurrency community. This article will provide a detailed analysis of the events and discuss the key issues involved.

Attack Techniques Analysis

The attacker is not a sophisticated hacker, but is likely a former employee of Pump. He has access to the key wallet account used to create token trading pairs on a certain DEX, which we refer to as the "attacked account". The token pool on Pump that has not yet met the listing standards is referred to as the "preparatory account".

The attacker filled all the underperforming token pools through a flash loan. Normally, when the pool reaches the listing standard, the SOL in the reserve account would be transferred to the attacked account. However, the attacker stole the transferred SOL during this process, resulting in these meme coins being unable to list on schedule (due to insufficient pool funds).

Victim Analysis

Possible Reasons for Attackers to Obtain Private Keys

It can be boldly speculated that Pump, in order to achieve a cold start, may have allowed attackers to use project funds to fill self-issued token pools (such as $test, $alon, etc.) to facilitate listing and attract attention. Unfortunately, this ultimately became the key to an insider action.

Lessons Learned

For imitation projects, do not just stop at superficial imitation, thinking that having a good product will attract transactions. Mutual aid projects need to provide initial motivation.

Strengthen access management and place a high emphasis on security issues. The threat from internal personnel is often underestimated, but it can cause significant losses.

This incident once again highlights the importance of security management and internal control in cryptocurrency projects. As the industry continues to evolve, finding a balance between innovation and security will be a serious consideration for every project team.