# ステーブルコインのマネーロンダリングとテロ資金調達における利用:USDTを例としたオンチェーン分析近年、ステーブルコインの発展勢いは急速です。その応用範囲が拡大するにつれ、規制当局は不正資金を凍結するメカニズムの構築にますます注目しています。主流のステーブルコインであるUSDTやUSDCは、技術的にこの能力を備えています。実際には、これらのメカニズムはマネーロンダリングやその他の不正金融活動の取り締まりにおいて確かに効果を発揮しています。研究によると、ステーブルコインはマネーロンダリングだけでなく、テロ組織の資金調達プロセスにも頻繁に登場します。本記事では、2つの観点から分析を展開します:1. USDTのブラックリストアドレスの凍結行為についての系統的なレビュー;2. 凍結された資金とテロ資金調達の関連を探る。## 1. USDTブラックリストアドレス分析私たちは、オンチェーンイベント監視を通じてTetherのブラックリストアドレスを識別し追跡します。分析方法はTetherのスマートコントラクトソースコードによって検証されています。核心となるロジックは以下の通りです:- イベント識別:Tether契約は2つのイベントを通じてブラックリストの状態を維持します: - ブラックリストアドレスの追加 - ブラックリストアドレスを削除- データセットの構築:ブラックリストに載せられた各アドレスについて、以下のフィールドを記録します。 - アドレス自体 - ブラックリストに追加された時間 - アドレスがブラックリストから削除された場合、解除時間を記録します。### 1.1 コア発見イーサリアムとトロンのオンチェーンのTetherデータに基づいて、以下の傾向が見られます:2016年1月1日以降、5,188のアドレスがブラックリストに追加され、29億ドル以上の資金が凍結されています。2025年6月13日から30日までの期間に、151のアドレスがブラックリストに載せられ、そのうち90.07%がトロンチェーンからで、凍結された金額は86,340,000ドルに達しました。ブラックリスト事件の時間分布は、6月15日、20日、25日がピークであり、その中でも6月20日には1日で63のアドレスがブラックリストに載せられました。- 凍結金額分布:金額ランキング上位10のアドレスは合計53,450,000米ドルを凍結しており、総凍結金額の61.91%を占めています。平均凍結金額は571,800米ドルですが、中位数は40,000米ドルに過ぎず、少数の大口アドレスが全体の平均を引き上げており、ほとんどのアドレスの凍結金額は小さいことを示しています。- ライフサイクル資金分布:これらのアドレスは累計で8.08億ドルの資金を受け取っており、そのうち7.21億ドルはブラックリストに載る前に転送され、実際に凍結されたのは8634万ドルだけです。これは、ほとんどの資金が規制の介入前に成功裏に移転されたことを示しています。また、17%のアドレスは完全に出金記録がなく、一時的な保管または資金の集約点として機能している可能性があり、さらなる注目に値します。- 新しく作成されたアドレスはブラックリストに載りやすい:41%のブラックリストに載ったアドレスは作成から30日未満、27%は91日から365日、わずか3%は2年以上使用されていることを示しており、新しいアドレスは不正行為に使用されやすいことを示しています。- 大多数のアドレスは「凍結前に逃げる」を実現:約54%のアドレスはブラックリストに載る前に90%以上の資金を転送しており、さらに10%は凍結時に残高が0であることを示しており、法執行の行動はほとんど資金の残余価値しか凍結できないことを示しています。- 新しいアドレスはマネーロンダリングの効率が高い:FlowRatioとDaysActiveの散布図から、新しいアドレスは数量、ブラックリスト入りの頻度、転送効率の面で優れたパフォーマンスを発揮し、マネーロンダリングの成功率が最も高いことが分かります。### 1.2 資金の流れの追跡BlockSecのオンチェーン追跡ツールを通じて、6月13日から30日までにブラックリストに載せられた151のUSDTアドレスの資金の流れをさらに分析し、主要な資金の出所と流れを特定しました。#### 1.2.1資金源分析- 内部汚染(91のアドレス):これらのアドレスの資金は他のブラックリストに載っているアドレスから来ており、高度に相互接続されたマネーロンダリングネットワークが存在することを示しています。- フィッシングラベル(37のアドレス):多くの上流アドレスが「Fake Phishing」としてマークされており、これは違法な出所を隠すための欺瞞的なラベルである可能性があります。- 取引所のホットウォレット(34のアドレス):資金の出所には、いくつかの取引所のホットウォレットが含まれており、盗まれたアカウントや「ミュULEアカウント」に関連している可能性があります。- 単一の主要な配信者(35のアドレス):同じブラックリストアドレスが複数回上流として使用され、アグリゲーターまたはミキサーとして資金を分配する可能性があります。- クロスチェーンブリッジ入口(2つのアドレス):資金の一部はクロスチェーンブリッジから来ており、クロスチェーンマネーロンダリング操作が存在することを示しています。#### 1.2.2 資金の所在の分析- 他のブラックリストアドレスへの流れ(54件):ブラックリストアドレスの間に"内部循環チェーン"の構造があります。- 中央集権的取引所への流入(41件):これらのアドレスは、特定の取引所の入金アドレスに資金を移動させ、「降りる」ことを実現します。- 流向クロスチェーンブリッジ(12個):原生エコシステムから一部資金が逃げ出そうとしており、引き続きクロスチェーンマネーロンダリングを行っていることを示しています。注意すべきことは、特定の取引所が資金流入(ホットウォレット)と流出(入金アドレス)の両方に同時に出現しており、資金の流れの中でその中心的な位置をさらに強調していることです。現在、取引所はAML/CFTの実施が不十分であり、資産の凍結が遅れているため、違法な者が規制の介入前に資産を移転することが可能になっています。私たちは、主要な暗号通貨取引所が資金の主要な通路として、リアルタイム監視とリスク遮断メカニズムを強化し、未然に防ぐことを推奨します。## 2. テロ資金供与分析テロ資金調達におけるUSDTの使用状況をさらに理解するために、イスラエル国家対テロ資金調達局が発表した行政押収命令を分析しました。使用した単一のデータソースでは全体像を復元するのは難しいですが、それを代表的なサンプルとして、USDTのテロ関連取引に関する保守的な分析と推定を評価するために使用します。### 2.1 コア発見- 発表時点:2025年6月13日のイスラエル-イランの衝突の激化以降、1件の押収命令(6月26日)のみが追加されました。前回の文書は6月8日にとどまっており、地政学的緊張の時期における法執行の対応に遅れがあることを示しています。- 目標組織:2024年10月7日に衝突が発生して以来、合計8件の押収令が発表され、そのうち4件は"ハマス"に明示的に言及しており、最新のものでは初めて"イラン"に言及しています。- 押収令に関するアドレスと資産: - 76のUSDT(トロン)アドレス - 16のBTCアドレス - 2つのイーサリアムアドレス - 641のある取引所アカウント - 8つのある取引所のアカウント私たちの76USDT (トロン)アドレスのオンチェーン追跡は、これらの公式指令に応じてTetherが示す2つの行動パターンを明らかにしました:1. 自発的な凍結:テザーは押収命令が発表される前に、17のハマス関連アドレスをブラックリストに追加しており、平均で28日前、最も早いもので45日前でした。2. 迅速な対応:その他のアドレスについて、Tetherは差し押さえ命令の公表後、平均してわずか2.1日で凍結を完了し、優れた法執行の協力能力を示しました。これらの兆候は、Tetherといくつかの国の法執行機関との間に密接で、さらには前向きな協力メカニズムが存在することを示しています。## 3. まとめとAML/CFTが直面する課題私たちの研究では、USDTのようなステーブルコインが取引のコントロールを提供する技術手段を持っているものの、実際にはAML/CFTが以下の課題に直面していることが示されています:### 3.1 コアチャレンジ- 後手の法執行 vs 主動的な防止:現在、多くの法執行行為は依然として事後処理に依存しており、不法分子に資産を移転する余地を残している。- 取引所の規制の盲点:中央集権型取引所は資金の出入りのハブとして、監視が不十分であり、異常な行動をタイムリーに特定することが難しい。- クロスチェーンマネーロンダリングがますます複雑化:マルチチェーンエコシステムとクロスチェーンブリッジの使用により、資金移動がより隠蔽され、規制の追跡が難しくなっています。### 3.2 おすすめ私たちは、ステーブルコインの発行者、取引所、及び規制当局に提案します:- オンチェーンインテリジェンス共有を強化する;- リアルタイム投資行動分析技術;- クロスチェーンコンプライアンスフレームワークを構築する。タイムリーで協調的で技術的に成熟したAML/CFTシステムの下でのみ、ステーブルコインエコシステムの合法性と安全性が真に保証される。

USDTブラックリストアドレスの分析:29億ドルが凍結され、テロ資金調達のチェーンが浮上

ステーブルコインのマネーロンダリングとテロ資金調達における利用:USDTを例としたオンチェーン分析

近年、ステーブルコインの発展勢いは急速です。その応用範囲が拡大するにつれ、規制当局は不正資金を凍結するメカニズムの構築にますます注目しています。主流のステーブルコインであるUSDTやUSDCは、技術的にこの能力を備えています。実際には、これらのメカニズムはマネーロンダリングやその他の不正金融活動の取り締まりにおいて確かに効果を発揮しています。

研究によると、ステーブルコインはマネーロンダリングだけでなく、テロ組織の資金調達プロセスにも頻繁に登場します。本記事では、2つの観点から分析を展開します:

1. USDTブラックリストアドレス分析

私たちは、オンチェーンイベント監視を通じてTetherのブラックリストアドレスを識別し追跡します。分析方法はTetherのスマートコントラクトソースコードによって検証されています。核心となるロジックは以下の通りです:

イベント識別:Tether契約は2つのイベントを通じてブラックリストの状態を維持します:

データセットの構築:ブラックリストに載せられた各アドレスについて、以下のフィールドを記録します。

1.1 コア発見

イーサリアムとトロンのオンチェーンのTetherデータに基づいて、以下の傾向が見られます:

2016年1月1日以降、5,188のアドレスがブラックリストに追加され、29億ドル以上の資金が凍結されています。

2025年6月13日から30日までの期間に、151のアドレスがブラックリストに載せられ、そのうち90.07%がトロンチェーンからで、凍結された金額は86,340,000ドルに達しました。ブラックリスト事件の時間分布は、6月15日、20日、25日がピークであり、その中でも6月20日には1日で63のアドレスがブラックリストに載せられました。

ライフサイクル資金分布:これらのアドレスは累計で8.08億ドルの資金を受け取っており、そのうち7.21億ドルはブラックリストに載る前に転送され、実際に凍結されたのは8634万ドルだけです。これは、ほとんどの資金が規制の介入前に成功裏に移転されたことを示しています。また、17%のアドレスは完全に出金記録がなく、一時的な保管または資金の集約点として機能している可能性があり、さらなる注目に値します。

新しく作成されたアドレスはブラックリストに載りやすい:41%のブラックリストに載ったアドレスは作成から30日未満、27%は91日から365日、わずか3%は2年以上使用されていることを示しており、新しいアドレスは不正行為に使用されやすいことを示しています。

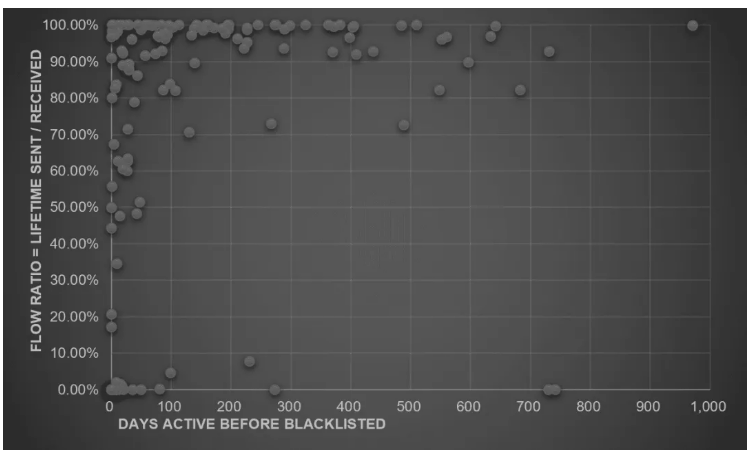

大多数のアドレスは「凍結前に逃げる」を実現:約54%のアドレスはブラックリストに載る前に90%以上の資金を転送しており、さらに10%は凍結時に残高が0であることを示しており、法執行の行動はほとんど資金の残余価値しか凍結できないことを示しています。

新しいアドレスはマネーロンダリングの効率が高い:FlowRatioとDaysActiveの散布図から、新しいアドレスは数量、ブラックリスト入りの頻度、転送効率の面で優れたパフォーマンスを発揮し、マネーロンダリングの成功率が最も高いことが分かります。

1.2 資金の流れの追跡

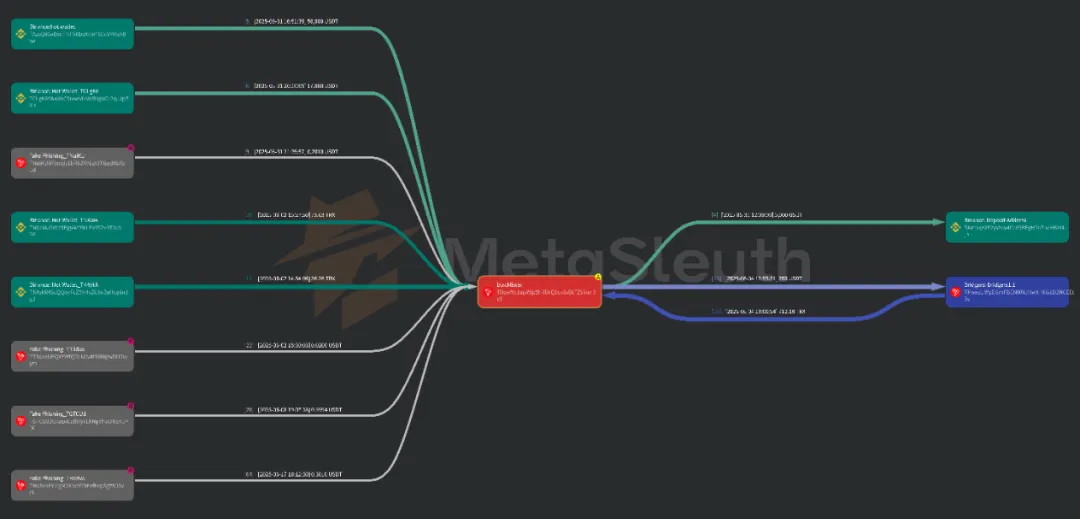

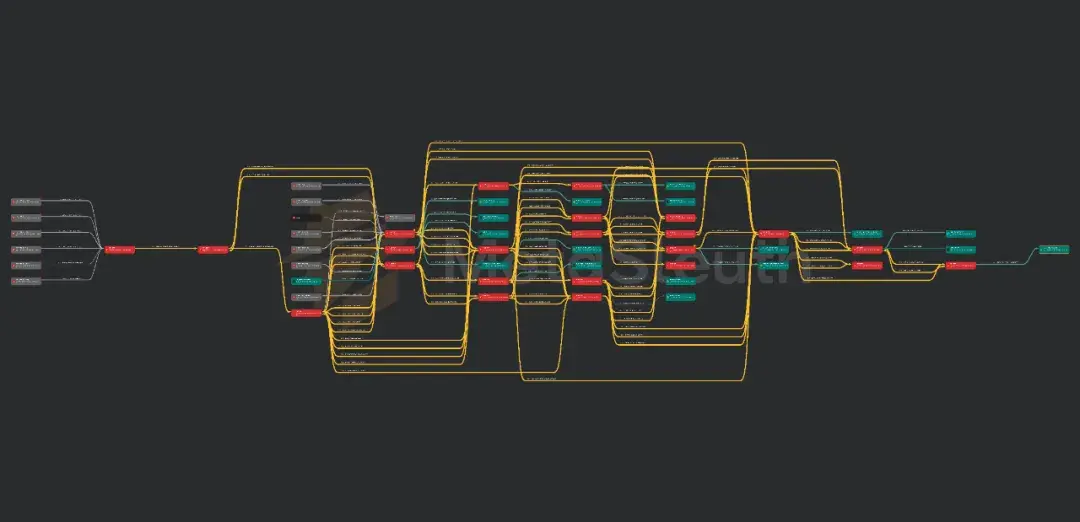

BlockSecのオンチェーン追跡ツールを通じて、6月13日から30日までにブラックリストに載せられた151のUSDTアドレスの資金の流れをさらに分析し、主要な資金の出所と流れを特定しました。

1.2.1資金源分析

内部汚染(91のアドレス):これらのアドレスの資金は他のブラックリストに載っているアドレスから来ており、高度に相互接続されたマネーロンダリングネットワークが存在することを示しています。

フィッシングラベル(37のアドレス):多くの上流アドレスが「Fake Phishing」としてマークされており、これは違法な出所を隠すための欺瞞的なラベルである可能性があります。

取引所のホットウォレット(34のアドレス):資金の出所には、いくつかの取引所のホットウォレットが含まれており、盗まれたアカウントや「ミュULEアカウント」に関連している可能性があります。

単一の主要な配信者(35のアドレス):同じブラックリストアドレスが複数回上流として使用され、アグリゲーターまたはミキサーとして資金を分配する可能性があります。

クロスチェーンブリッジ入口(2つのアドレス):資金の一部はクロスチェーンブリッジから来ており、クロスチェーンマネーロンダリング操作が存在することを示しています。

1.2.2 資金の所在の分析

他のブラックリストアドレスへの流れ(54件):ブラックリストアドレスの間に"内部循環チェーン"の構造があります。

中央集権的取引所への流入(41件):これらのアドレスは、特定の取引所の入金アドレスに資金を移動させ、「降りる」ことを実現します。

流向クロスチェーンブリッジ(12個):原生エコシステムから一部資金が逃げ出そうとしており、引き続きクロスチェーンマネーロンダリングを行っていることを示しています。

注意すべきことは、特定の取引所が資金流入(ホットウォレット)と流出(入金アドレス)の両方に同時に出現しており、資金の流れの中でその中心的な位置をさらに強調していることです。現在、取引所はAML/CFTの実施が不十分であり、資産の凍結が遅れているため、違法な者が規制の介入前に資産を移転することが可能になっています。

私たちは、主要な暗号通貨取引所が資金の主要な通路として、リアルタイム監視とリスク遮断メカニズムを強化し、未然に防ぐことを推奨します。

2. テロ資金供与分析

テロ資金調達におけるUSDTの使用状況をさらに理解するために、イスラエル国家対テロ資金調達局が発表した行政押収命令を分析しました。使用した単一のデータソースでは全体像を復元するのは難しいですが、それを代表的なサンプルとして、USDTのテロ関連取引に関する保守的な分析と推定を評価するために使用します。

2.1 コア発見

発表時点:2025年6月13日のイスラエル-イランの衝突の激化以降、1件の押収命令(6月26日)のみが追加されました。前回の文書は6月8日にとどまっており、地政学的緊張の時期における法執行の対応に遅れがあることを示しています。

目標組織:2024年10月7日に衝突が発生して以来、合計8件の押収令が発表され、そのうち4件は"ハマス"に明示的に言及しており、最新のものでは初めて"イラン"に言及しています。

私たちの76USDT (トロン)アドレスのオンチェーン追跡は、これらの公式指令に応じてTetherが示す2つの行動パターンを明らかにしました:

自発的な凍結:テザーは押収命令が発表される前に、17のハマス関連アドレスをブラックリストに追加しており、平均で28日前、最も早いもので45日前でした。

迅速な対応:その他のアドレスについて、Tetherは差し押さえ命令の公表後、平均してわずか2.1日で凍結を完了し、優れた法執行の協力能力を示しました。

これらの兆候は、Tetherといくつかの国の法執行機関との間に密接で、さらには前向きな協力メカニズムが存在することを示しています。

3. まとめとAML/CFTが直面する課題

私たちの研究では、USDTのようなステーブルコインが取引のコントロールを提供する技術手段を持っているものの、実際にはAML/CFTが以下の課題に直面していることが示されています:

3.1 コアチャレンジ

後手の法執行 vs 主動的な防止:現在、多くの法執行行為は依然として事後処理に依存しており、不法分子に資産を移転する余地を残している。

取引所の規制の盲点:中央集権型取引所は資金の出入りのハブとして、監視が不十分であり、異常な行動をタイムリーに特定することが難しい。

クロスチェーンマネーロンダリングがますます複雑化:マルチチェーンエコシステムとクロスチェーンブリッジの使用により、資金移動がより隠蔽され、規制の追跡が難しくなっています。

3.2 おすすめ

私たちは、ステーブルコインの発行者、取引所、及び規制当局に提案します:

タイムリーで協調的で技術的に成熟したAML/CFTシステムの下でのみ、ステーブルコインエコシステムの合法性と安全性が真に保証される。